La prévention du phishing est devenue indispensable, car de plus en plus de criminels se tournent vers les escroqueries en ligne pour voler vos informations personnelles. Nous avons appris à éviter les courriers indésirables, mais les emails de phishing peuvent paraître trompeusement crédibles. Certains sont même personnalisés pour vous. Comme vous serez probablement exposé à une attaque de phishing un jour ou l’autre, vous devez en connaître les signes avant-coureurs. Les escroqueries n’ont rien de nouveau sur Internet, mais le phishing est plus difficile à repérer qu’on ne le pense.

Partout sur Internet, des attaques de phishing ont incité des victimes peu méfiantes à donner leurs informations bancaires, numéros de sécurité sociale, et bien d’autres choses encore. En outre, les cybercriminels sont devenus encore plus habiles pour se faire passer pour quelqu’un d’autre. Parfois, ces escroqueries se cachent derrière des personnes que vous connaissez et en qui vous avez confiance, comme vos collègues, votre banque ou même votre gouvernement. Si vous cliquez sur un lien, vous êtes susceptible de devenir la prochaine victime d’un escroc.

Penchons-nous sur les façons de prévenir le phishing et répondons à quelques questions importantes :

- QU'EST-CE QUE LE PHISHING ?

- Suis-je susceptible d’être victime de phishing ?

- Quels sont les types d’escroqueries par phishing ?

- Comment repérer une escroquerie par phishing ?

- Qu’est-ce que le phishing par email ?

- Que dois-je faire lorsque j’ai identifié un email de phishing ?

- Que dois-je faire pour éviter d’être victime de phishing ?

Qu’est-ce que le phishing ?

Le phishing vous convainc de faire une action qui permet aux escrocs d’accéder à votre appareil, à vos comptes ou à vos informations personnelles. En se faisant passer pour une personne ou une organisation en qui vous avez confiance, ils peuvent plus facilement vous infecter avec des programmes malveillants ou voler les données de votre carte de crédit.

Autrement dit, ces systèmes d’ingénierie sociale vous « appâtent » en trompant votre confiance pour obtenir vos précieuses informations. Il peut s’agir de vos identifiants à un réseau social ou de votre identité complète par le biais de votre numéro de sécurité sociale.

Ces stratagèmes peuvent vous inciter à ouvrir une pièce jointe, à suivre un lien, à remplir un formulaire ou à fournir des informations personnelles. Dans cette logique, vous devez être sur vos gardes en permanence, ce qui peut être épuisant.

Le scénario le plus courant est le suivant :

- Vous consultez vos emails et, soudain, une alerte de votre banque apparaît dans votre boîte de réception. Lorsque vous cliquez sur le lien dans l’email, vous êtes conduit à une page Web qui ressemble, plus ou moins, au site de votre banque.

- Le hic, c’est que ce site est en réalité conçu pour voler vos informations. L’alerte prétend qu’il y a un problème avec votre compte et vous demande de confirmer votre identifiant et votre mot de passe.

- Après avoir entré vos informations d'identification sur la page qui apparaît, vous êtes habituellement dirigé vers le véritable site de l'établissement pour saisir vos informations une deuxième fois. Comme vous avez été redirigé vers le véritable établissement, vous ne réalisez pas immédiatement que vos informations ont été volées.

Ces menaces peuvent être très élaborées et se manifester dans tous les types de communication, même les appels téléphoniques. Le danger du phishing est qu’il peut tromper toute personne qui n’est pas méfiante à l’égard des petits détails.

Pour vous aider à vous protéger sans tomber dans la paranoïa, expliquons comment fonctionnent les attaques de phishing.

Comment le phishing fonctionne-t-il ?

Quiconque utilise Internet ou un téléphone peut être victime d’une escroquerie par phishing.

Les escroqueries par phishing ont généralement les objectifs suivants :

- Infecter votre appareil avec des programmes malveillants

- Voler vos identifiants privés pour obtenir votre argent ou votre identité

- Prendre le contrôle de vos comptes en ligne

- Vous convaincre d’envoyer volontairement de l’argent ou des objets de valeur

Parfois, ces menaces ne s’arrêtent pas à vous. Si un pirate informatique s’introduit dans vos emails, votre liste de contacts ou vos réseaux sociaux, il peut envoyer des messages de phishing à des personnes que vous connaissez et qui semblent venir de vous.

C’est la confiance et l’urgence qui rendent le phishing si trompeur et dangereux. Si le criminel peut vous convaincre de lui faire confiance et de passer à l’action avant que vous réfléchissiez, vous êtes une cible facile.

Qui est exposé au risque d’attaques de phishing ?

Le phishing peut toucher n’importe qui, quel que soit son âge, que ce soit dans sa vie personnelle ou sur son lieu de travail.

De nos jours, tout le monde, des personnes âgées aux jeunes enfants, utilise des appareils connectés à Internet. Si un escroc peut trouver vos coordonnées publiquement, il peut les ajouter à sa liste de cibles de phishing.

Votre numéro de téléphone, votre adresse email, vos identifiants de messagerie en ligne et vos comptes de réseaux sociaux sont plus difficiles à cacher de nos jours. Il y a donc de fortes chances que le simple fait de disposer d’un d’entre eux fasse de vous une cible. En outre, les attaques de phishing peuvent être de grande envergure ou très ciblées sur les personnes qu’elles choisissent de piéger.

Courriers indésirables de phishing

Les courriers indésirables de phishing sont une sorte de vaste filet lancé pour attraper toute personne qui ne se doute de rien. La plupart des attaques de phishing entrent dans cette catégorie.

En résumé, les courriers indésirables sont l’équivalent électronique des courriers publicitaires qui arrivent dans votre boîte aux lettres. Mais ces courriers indésirables sont nettement plus embêtants. Ils peuvent être dangereux, notamment dans le cas d’une tentative de phishing.

Les courriers indésirables de phishing sont massivement envoyés par des spammeurs et des cybercriminels aux fins suivantes :

- Gagner de l’argent grâce à un petit pourcentage de destinataires qui répondent au message.

- Mener des opérations de phishing afin d’obtenir des mots de passe, des numéros de carte de crédit, des coordonnées bancaires, etc.

- Propager des codes malveillants sur les ordinateurs des destinataires.

Les courriers indésirables de phishing sont l’un des moyens les plus souvent utilisés par les escrocs pour obtenir vos informations. Toutefois, certaines attaques sont plus ciblées que d’autres.

Phishing ciblé

Les attaques de phishing ciblées font généralement référence au spear phishing, ou phishing personnalisé, ou à sa variante la plus courante, le whaling, ou phishing de haut niveau.

Le whaling s’attaque à des cibles de haut niveau, tandis que le spear phishing élargit le filet. Les cibles sont généralement des employés d’entreprises ou d’organisations gouvernementales particulières. Toutefois, ces escroqueries peuvent facilement viser toute personne considérée comme particulièrement précieuse ou vulnérable.

Vous pouvez être ciblé en tant que client d’une banque ou employé d’un établissement de soins de santé. Même si vous ne faites que répondre à une étrange demande d’amitié sur les réseaux sociaux, vous pourriez être victime de phishing.

Les escrocs sont beaucoup plus patients dans ce domaine. Ces escroqueries personnalisées prennent du temps, soit pour obtenir une récompense, soit pour augmenter les chances de succès.

L’élaboration de ces attaques peut nécessiter la collecte d’informations sur vous ou sur une organisation dans laquelle vous êtes impliqué.

Les escrocs peuvent s’emparer des informations à partir des sources suivantes :

- Profils sur les réseaux sociaux

- Atteintes existantes à la protection des données

- Autres informations accessibles au public

L’attaque peut être rapide et s’accompagner d’une tentative immédiate de vous inciter à agir. D’autres peuvent établir un lien avec vous pendant des mois pour gagner votre confiance avant la grande « demande ».

Ces attaques ne se limitent pas aux messages directs ou aux appels : des sites Internet légitimes peuvent être piratés directement au profit d’un escroc. Si vous ne faites pas attention, vous pouvez être victime de phishing simplement en vous connectant à un site qui est normalement parfaitement sûr.

Malheureusement, il apparaît que de nombreuses personnes sont des cibles faciles pour ces criminels. Le phishing est devenu une nouvelle « normalité », car ces attaques sont de plus en plus fréquentes.

Quels sont les types d’escroqueries par phishing que je devrais connaître ?

Le premier élément à prendre en compte est de savoir à quoi s’attendre en cas de phishing. Ce genre d’attaque peut être diffusé par toutes sortes de moyens, y compris des appels téléphoniques, des messages textes et même des URL détournées sur des sites Internet parfaitement légitimes.

Le phishing est beaucoup plus facile à comprendre une fois qu’on l’a vu à l’œuvre. Vous avez probablement déjà vu quelques-unes de ces escroqueries et les avez simplement classées dans les courriers indésirables.

Quelle que soit la manière dont elles sont élaborées, les attaques de phishing empruntent de nombreux chemins pour arriver jusqu’à vous et la plupart des gens sont susceptibles d’être confrontés à au moins une de ces formes de phishing :

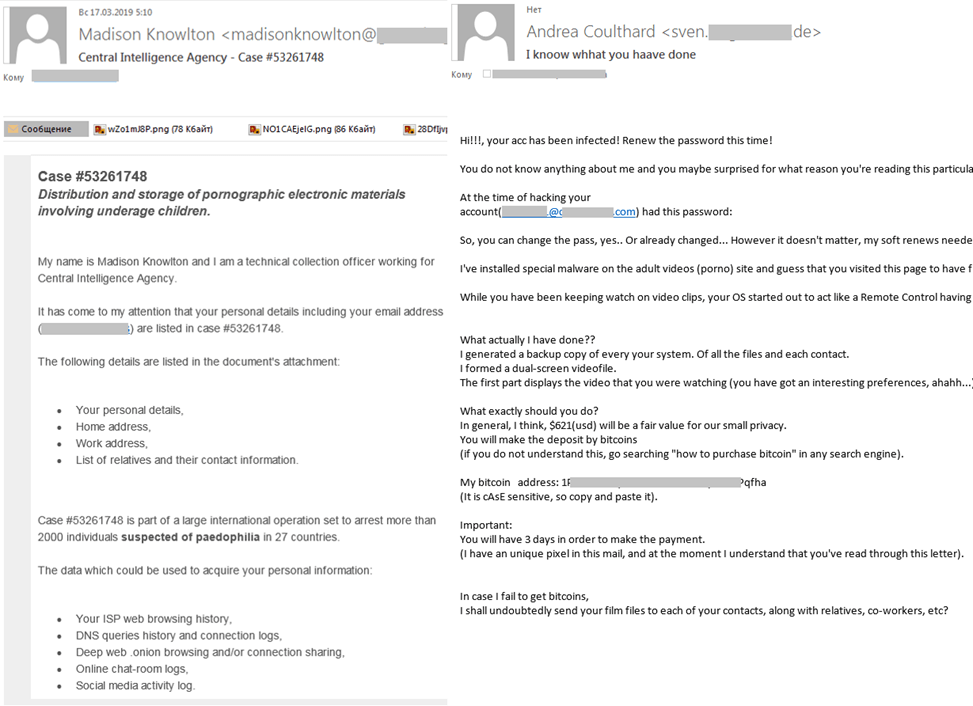

- Les emails de phishing apparaissent dans votre boîte de réception – généralement avec une invitation à suivre un lien, à envoyer un paiement, à répondre avec des informations privées ou à ouvrir une pièce jointe. L’email de l’expéditeur peut être conçu de manière à ressembler fortement à un email authentique et peut contenir des informations qui vous semblent personnelles.

- L’usurpation de domaine est un moyen très répandu utilisé par les auteurs d’emails frauduleux pour imiter des adresses email valides. Ces escroqueries prennent le domaine d’une véritable entreprise (ex : @america.com) et le modifient. Vous pourriez faire confiance à une adresse telle que « @arneria.com » et être victime de l’arnaque.

- Les escrocs qui pratiquent le phishing vocal (vishing) vous appellent et se font passer pour une personne ou une entreprise authentique dans le but de vous tromper. Ils peuvent vous rediriger à partir d’un message automatisé et masquer leur numéro de téléphone. Les escrocs essaieront de vous garder au téléphone et de vous inciter à agir.

- Le phishing par SMS (smishing) est semblable au phishing vocal. Ce stratagème imite une organisation authentique et utilise le caractère urgent d’un court message texte pour vous tromper. Dans le message, vous trouverez généralement un lien ou un numéro de téléphone qu’on vous demande d’utiliser. Les services de messagerie mobile sont également menacés.

- Le phishing par les réseaux sociaux consiste pour les criminels à utiliser des publications ou des messages directs pour vous persuader de tomber dans un piège. Certains sont flagrants, comme des cadeaux ou des pages d’organisations « officielles » douteuses contenant une demande urgente. D’autres criminels peuvent se faire passer pour des amis ou établir une relation à long terme avec vous avant de vous « attaquer » pour concrétiser leur intention.

- Le phishing par clonage reproduit un message réel envoyé précédemment, les pièces jointes et les liens légitimes étant remplacés par des liens malveillants. Ces messages se retrouvent dans les emails, mais peuvent aussi se manifester par d’autres moyens, tels que de faux comptes de réseaux sociaux et des messages texte.

Dans d’autres cas, des sites Internet légitimes peuvent être manipulés ou imités :

- Le phishing de type « watering hole » ou de point d’eau vise des sites populaires que de nombreuses personnes visitent. Une telle attaque peut tenter d’exploiter les faiblesses d’un site pour plusieurs autres attaques de phishing. La diffusion de programmes malveillants, la redirection de liens et d’autres moyens sont monnaie courante dans ces stratagèmes.

- Le pharming (empoisonnement du cache DNS) utilise des programmes malveillants ou une vulnérabilité sur le site pour rediriger le trafic de sites Internet sûrs vers des sites de phishing. En cas de pharming, la saisie manuelle d’une URL conduira toujours les visiteurs vers le site malveillant.

- Le typosquatting (détournement d’URL) tente de piéger les utilisateurs qui saisissent une URL de site Internet incorrecte. Par exemple, un site Internet peut être créé avec une lettre d’écart par rapport à la bonne adresse. Si vous tapez « carefour » au lieu de « carrefour », vous risquez de tomber sur un site malveillant.

- Le clickjacking utilise les vulnérabilités d’un site Internet pour insérer des boîtes de capture cachées. Celles-ci s’emparent des identifiants de connexion de l’utilisateur et de tout ce que vous pouvez saisir sur un site habituellement sûr.

- Le tabnabbing se produit lorsqu’une page frauduleuse non surveillée se recharge en une imitation de connexion à un site valide. Lorsque vous revenez sur cette page, vous pouvez croire qu’elle est réelle et donner sans le savoir l’accès à votre compte.

- Le phishing HTTPS donne à un site Internet malveillant l’illusion d’être sécurisé en présentant l’indicateur classique du « cadenas à côté de la barre d’URL ». Auparavant ce signe de chiffrement était réservé aux sites dont la sécurité était vérifiée, mais il est désormais accessible à tous les sites. Ainsi, votre connexion et les informations que vous envoyez peuvent être bloquées pour les personnes extérieures, mais elles sont déjà accessibles à un criminel.

Même votre connexion Internet peut être compromise :

- Les attaques de type jumeau maléfique imitent le Wi-Fi public officiel dans des lieux tels que les cafés et les aéroports. Elles ont pour objectif de vous inciter à vous connecter pour espionner l’ensemble de vos activités en ligne.

Enfin, voici d’autres types de phishing que vous devez connaître :

- Le phishing lié aux résultats des systèmes de recherche consiste à utiliser des méthodes pour faire apparaître une page Internet frauduleuse dans les résultats de recherche avant une page légitime. Il est également connu sous le nom de phishing SEO ou phishing SEM. Si vous ne faites pas attention, vous risquez de cliquer sur la page malveillante au lieu de la page réelle.

- L’angler phishing consiste à se faire passer pour un représentant du service clientèle d’une véritable entreprise afin de vous soutirer des informations. Sur les réseaux sociaux, un faux compte d’aide repère vos « @mentions » à la page sociale de l’entreprise pour y répondre par un faux message d’assistance.

- La BEC (compromission de la messagerie en entreprise) implique divers moyens de pénétrer dans le cercle de communication d’une entreprise afin d’obtenir des informations de grande valeur. Il peut s’agir de l’usurpation de l’identité d’un chef d’entreprise ou du fait de se faire passer pour un vendeur avec une fausse facture afin d’initier des activités telles que des virements bancaires.

- Le phishing lié aux cryptomonnaies cible les détenteurs de portefeuilles de cryptomonnaies. Au lieu d’utiliser des moyens à long terme pour miner eux-mêmes des cryptomonnaies, ces criminels tentent de voler les personnes qui disposent déjà de ces fonds.

En réalité, la liste des types d’attaques de phishing est longue et ne cesse de s’allonger. Il s’agit de quelques-unes des plus courantes actuellement, mais vous pourrez en voir de nouvelles apparaître dans quelques mois.

Comme ces escroqueries évoluent rapidement pour s’adapter aux événements, elles sont difficiles à repérer. Cependant, il existe des moyens de se protéger, et être au courant des dernières escroqueries est un bon point de départ.

Quelques exemples d’escroqueries par phishing

Il serait peu pratique et impossible d’énumérer ici toutes les escroqueries par phishing connues, mais il existe des escroqueries plus courantes dont vous devez absolument vous méfier :

Les escroqueries par phishing de la cyberattaque iranienne utilisent un email de Microsoft illégitime, invitant à se connecter pour restaurer vos données dans le but de voler vos identifiants Microsoft. Les escrocs utilisent votre peur de voir bloquer votre accès à Windows et la pertinence d’un article d’actualité pour rendre leur email crédible.

Les alertes de suppression d’Office 365 sont une autre escroquerie liée à Microsoft utilisée pour obtenir vos identifiants. Cet email frauduleux prétend qu’un grand nombre de fichiers ont été supprimés de votre compte. Il fournit un lien pour vous permettre de vous connecter, ce qui a bien sûr pour effet de compromettre votre compte.

Notification de la banque. Cette escroquerie vous trompe en vous envoyant une fausse notification de compte. Ces emails vous proposent généralement un lien pratique qui mène à un formulaire en ligne, vous demandant vos coordonnées bancaires « à des fins de vérification ». Ne leur communiquez pas vos coordonnées. Appelez plutôt votre banque, car elle voudra peut-être prendre des mesures à l’égard de l’email malveillant.

Email d’un « ami ». Cette escroquerie prend la forme d’un ami connu qui se trouve dans un pays étranger et qui a besoin de votre aide. Cette « aide » consiste généralement à lui envoyer de l’argent. Avant d’envoyer de l’argent à votre « ami », appelez-le pour vérifier si sa demande est réelle ou non.

Email pour avoir remporté un concours/un héritage. Si vous avez gagné quelque chose de façon inattendue ou reçu un héritage d’un membre de la famille dont vous n’avez jamais entendu parler, ne vous réjouissez pas trop vite. En effet, la plupart du temps, ces emails sont des escroqueries qui vous demandent de cliquer sur un lien afin de saisir vos informations pour l’envoi d’un prix ou la « vérification » d’un héritage.

Remboursement/réduction d’impôt. Il s’agit d’une escroquerie par phishing très répandue, car de nombreuses personnes doivent payer annuellement leurs impôts ou s’acquitter d’un paiement. Ces messages de phishing indiquent généralement que vous pouvez bénéficier d’un remboursement d’impôt ou que vous avez été sélectionné pour faire l’objet d’un contrôle. On vous demande ensuite de soumettre une demande de remboursement d’impôt ou un formulaire fiscal (en demandant vos coordonnées complètes), que les escrocs utilisent ensuite pour voler votre argent et/ou revendre vos données.

Escroqueries par phishing de type coronavirus/COVID-19 et menaces de programmes malveillants

Les escroqueries par phishing de type coronavirus/COVID-19 sont les dernières à utiliser la peur comme arme à des fins de cybervol. L’un des plus notables est le cheval de Troie bancaire Ginp qui infecte votre appareil et ouvre une page Internet avec une offre de « détecteur de coronavirus ». Ce virus incite les utilisateurs à payer pour détecter les personnes infectées dans les environs. Cette escroquerie se termine par le vol des informations relatives à votre carte de crédit.

Il est également arrivé que des escrocs se fassent passer pour d’importants organismes gouvernementaux, voire pour l’Organisation mondiale de la santé (OMS). Cette escroquerie consiste pour les pirates à contacter directement les utilisateurs, généralement par email. Ils vous réclament des informations bancaires ou vous demandent de cliquer sur un lien dans le but d’infecter votre ordinateur avec des programmes malveillants et de voler vos données privées.

Ces emails et messages peuvent sembler officiels, mais si vous examinez attentivement l’URL du lien (en survolant le lien, encore une fois, ne cliquez pas dessus) ou l’adresse électronique, il y a généralement des signes montrant qu’ils ne sont pas authentiques et qu’il ne faut pas s’y fier (comme des emails de l’OMS ou du gouvernement provenant d’un compte Gmail, etc.).

Ne tombez pas dans le piège de ces escroqueries. Ces organismes ne vous demanderont jamais d’informations personnelles sensibles ou de données bancaires privées. De plus, la probabilité qu’ils vous demandent de télécharger une application ou un logiciel sur votre ordinateur est particulièrement faible. Par conséquent, si vous recevez un email ou un message de ce type, surtout s’il est inattendu, ne cliquez pas sur les liens et ne communiquez pas vos informations personnelles ni vos coordonnées bancaires. Si vous n’êtes pas sûr, informez-vous auprès des autorités compétentes ou de votre banque, et n’utilisez/ne consultez que des sites Internet et des sources fiables.

Si vous recevez l’un de ces emails, voici les mesures à prendre :

- Vérifiez l’expéditeur en contrôlant son adresse email. Les adresses d’expéditeurs de l’OMS utilisent le modèle nomprénom@who.int. PAS Gmail, etc.

- Vérifiez le lien avant de cliquer – assurez-vous que les liens commencent par https:// et non par http://

- Soyez prudent lorsque vous fournissez des informations personnelles – ne communiquez jamais vos identifiants à des tiers, pas même à l’OMS.

- Ne vous précipitez pas et ne paniquez pas – les escrocs utilisent ce moyen de pression pour vous inciter à cliquer sur des liens ou à ouvrir des pièces jointes.

- Si vous avez communiqué des informations sensibles, ne paniquez pas : réinitialisez vos identifiants sur les sites où vous les avez utilisés. Modifiez vos mots de passe et contactez immédiatement votre banque.

- Signalez toutes les escroqueries.

Les emails de phishing présentent des caractéristiques similaires qu’un œil averti devrait être en mesure de détecter. Cependant, il n’est pas toujours facile de les repérer au premier coup d’œil, examinons donc ces avertissements.

Emails de phishing : comment les identifier et les éviter

Pour repérer un email de phishing, il suffit de faire attention à tout ce qui est incohérent ou inhabituel.

Il est parfois difficile de différencier ce qui est authentique d'une tentative de phishing. Tout d’abord, veillez à ne pas vous précipiter avant d’ouvrir un lien, une pièce jointe ou d’envoyer une réponse.

Voici un exemple de la façon dont vous devez réagir si vous recevez un email suspect :

Vous recevez un email vous demandant poliment un don pour les victimes du dernier ouragan qui a touché la côte. Le domaine de l'expéditeur indique « aide@survivantsouragan.net » et bien que l'organisation puisse être légitime, vous n'avez pas entendu parler d'elle.

Généralement votre dossier de spams vous protège de ces types d’emails, mais pour une raison quelconque, celui-ci se retrouve dans votre boîte de réception.

Vous êtes calé en informatique, et ne prenez pas de risques avec un email provenant d’une organisation qui vous demande des informations personnelles et financières, surtout si vous n'avez rien demandé et ne pouvez pas vérifier son identité.

En faisant une pause au lieu d’agir immédiatement, vous avez pris une mesure importante pour vous protéger. Cependant, vous devez encore déterminer s’il s’agit d’un projet authentique ou d’une escroquerie.

Vous devez également savoir à quoi faire attention dans un email de phishing avant de prendre une décision.

À quoi ressemble un email de phishing ?

L'une des raisons pour lesquelles les emails de phishing sont tellement pernicieux (et malheureusement souvent efficaces) est qu'ils sont conçus pour paraître légitimes. En général, les emails de phishing intègrent souvent les caractéristiques suivantes qui constituent des signaux d'alerte :

- Pièces jointes ou liens

- Fautes d'orthographe

- Fautes de grammaire

- Graphisme non professionnel

- Urgence inutile de vérifier votre adresse email ou toute autre information personnelle immédiatement

- Des salutations génériques telles que « Cher client » au lieu de votre nom.

Les pirates informatiques se dépêchent souvent de mettre en place des sites de phishing, ce qui explique que certains d’entre eux soient très différents du site d’origine. Vous pouvez vous appuyer sur ces critères pour repérer un email malveillant dans votre boîte de réception.

Néanmoins, les mesures à prendre ne sont pas toujours claires lorsque vous recevez un email de phishing qui a contourné votre dossier de spams.

Conseils pour traiter les emails de phishing connus

Il est essentiel d'être vigilant concernant l'identification des emails de phishing. Si vous en recevez un dans votre boîte de réception (qui n’a pas été filtré automatiquement dans les spams), appliquez les stratégies suivantes pour éviter de tomber dans le piège d’une attaque de phishing.

- Supprimez l’email sans l’ouvrir. La plupart des virus s'activent lorsque vous ouvrez une pièce jointe ou cliquez sur un lien contenu dans un email. Mais certains clients de messagerie autorisent les scripts, ce qui permet d'être infecté par un virus simplement en ouvrant un email suspect. Mieux vaut éviter d’ouvrir ce type de messages.

- Bloquez manuellement l’expéditeur. Si votre client de messagerie vous permet de bloquer des expéditeurs manuellement, n'hésitez pas. Prenez note du domaine de messagerie de l'expéditeur, puis ajoutez l'expéditeur à une liste bloquée Ceci est particulièrement utile si vous partagez la boîte de réception avec toute votre famille. Quelqu’un d’autre pourrait tomber sur un email d’apparence légitime qui ne se trouve pas dans votre dossier de spams et faire une bêtise.

- Renforcez la sécurité. Deux précautions valent mieux qu'une. Envisagez l’achat d’un logiciel antivirus pour vous aider à surveiller votre boîte de réception.

N’oubliez pas que le meilleur moyen de traiter un email de phishing, c’est de le bloquer ou de le supprimer immédiatement. Si vous prenez des mesures supplémentaires pour limiter votre exposition à ces attaques, ce sera d'autant plus efficace.

En plus de repérer l’email et de le supprimer, vous pouvez vous protéger en suivant quelques conseils supplémentaires.

Conseils de prévention à l’égard du phishing

Que cela vous plaise ou non, vous serez la cible de ces emails de phishing au quotidien.

La plupart d’entre eux sont filtrés automatiquement par nos fournisseurs de messagerie et, de manière générale, les utilisateurs sont devenus relativement habiles à identifier ces types de messages et à faire preuve de bon sens pour ne pas donner suite à leurs demandes.

Mais vous avez déjà vu à quel point le phishing peut être trompeur. Vous savez également que les attaques de phishing s’étendent à tous les types de communication et de navigation sur Internet, et pas seulement aux emails.

En suivant quelques conseils simples de prévention à l’égard du phishing, vous pouvez réduire considérablement vos risques de tomber dans une escroquerie.

Marche à suivre pour se protéger du phishing

La protection sur Internet commence par votre état d’esprit et votre comportement face aux cybermenaces.

Le phishing consiste à tromper des victimes pour les convaincre de fournir leurs informations de connexion à divers types de comptes sensibles, tels que la messagerie électronique, les intranets d'entreprise et plus encore.

Même les utilisateurs prudents peuvent parfois avoir du mal à détecter une attaque de phishing. Ces attaques deviennent de plus en plus sophistiquées au fil du temps, et les pirates trouvent des moyens de personnaliser leurs escroqueries et de présenter des messages très convaincants qui peuvent facilement tromper les internautes.

Voici quelques conseils de base à suivre pour vos emails et autres communications :

- Faites preuve de bon sens avant de communiquer des informations confidentielles. Lorsque vous recevez un message d'alerte de votre banque ou d'un autre grand établissement, ne cliquez jamais sur le lien d'alerte figurant dans cet e-mail. Ouvrez une fenêtre de navigateur et tapez l'adresse directement dans le champ de l'URL pour vous assurer que le site est réel.

- Ne vous fiez jamais aux messages alarmants. La plupart des entreprises de confiance ne vous demanderont pas d'informations personnelles identifiables ni d'informations de compte par email. Ce constat concerne aussi bien les banques et compagnies d'assurance que toutes les sociétés avec lesquelles vous traitez. Si vous recevez un e-mail vous demandant tout type d'informations de compte, supprimez-le immédiatement, puis appelez l'entreprise concernée pour confirmer l'absence de problème concernant votre compte.

- N’ouvrez pas les pièces jointes de ces emails suspects ou étranges, notamment celles au format Word, Excel, PowerPoint ou PDF.

- Évitez toujours de cliquer sur les liens intégrés dans les emails, car ils peuvent contenir des programmes malveillants. Soyez prudent lors de la réception de messages de fournisseurs ou de tiers ; ne cliquez jamais sur des URL incorporées au message d'origine. Visitez le site directement en tapant l'adresse URL correcte pour vérifier la demande, puis passez en revue les politiques et procédures de contact du fournisseur pour les demandes d'informations.

- Maintenez vos logiciels et votre système d’exploitation à jour. Les produits Windows sont souvent la cible d’attaques de phishing et d’autres attaques malveillantes. Vous devez donc vous assurer de les sécuriser et de les mettre à jour. Particulièrement si vous utilisez encore un système d’exploitation antérieur à Windows 10.

Réduisez vos courriers indésirables pour éviter le phishing

Voici quelques autres conseils utiles formulés par les experts en sécurité Internet de l’équipe de Kaspersky pour vous aider à limiter la réception de courriers indésirables :

Créez une adresse email privée. Celle-ci doit être réservée à votre correspondance personnelle. Les spammeurs dressant des listes d'adresses électroniques possibles à l'aide de combinaisons de noms, de mots et de chiffres, faites en sorte que cette adresse soit difficile à deviner pour un spammeur. Votre adresse privée ne doit pas uniquement se composer de vos prénom et nom. Pour la protéger, procédez comme suit :

- Ne publiez jamais votre adresse électronique privée sur des ressources en ligne accessibles publiquement.

- Si vous devez publier votre adresse privée sous forme électronique, essayez de la masquer pour éviter que des spammeurs ne la récupèrent. Par exemple, « Jean.Dupont@yahoo.com » est une adresse facile à deviner pour les spammeurs. Optez plutôt pour « Jean-point-Dupont-chez-yahoo.com ».

- Si votre adresse privée est récupérée par des spammeurs, changez-en. Changer d’adresse email n’est certes pas très pratique, mais vous évitera de recevoir des courriers indésirables et de faire face aux escrocs.

Créez une adresse email publique. Utilisez cette adresse pour vous inscrire sur des forums publics et forums de discussion ou sur des listes de diffusion et autres services Internet. Les conseils ci-dessous vous aideront à limiter le nombre de courriers indésirables envoyés à votre adresse électronique publique :

- Gérez votre adresse publique comme une adresse temporaire. Il y a fort à parier que les spammeurs mettent rapidement la main sur votre adresse publique, notamment si elle est fréquemment utilisée sur Internet.

- N’hésitez pas à modifier régulièrement votre adresse publique.

- Envisagez d’utiliser plusieurs adresses publiques. Vous pourrez ainsi mieux identifier les services qui vendent votre adresse aux spammeurs.

Ne répondez jamais à un courrier indésirable. La plupart des spammeurs vérifient et consignent les réponses reçues. Plus vous y répondez, plus vous recevez de courriers indésirables.

Réfléchissez avant de cliquer sur « Se désinscrire ». Les spammeurs envoient de fausses lettres de désinscription afin de récupérer des adresses email actives. En cliquant sur le lien « Se désinscrire » dans une de ces lettres, vous risquez de recevoir encore plus de courriers indésirables. Ne cliquez pas sur les liens « Se désinscrire » des e-mails émanant de sources inconnues.

Mettez à jour votre navigateur. Vérifiez que vous utilisez la dernière version de votre navigateur Web et lui avez appliqué les derniers correctifs de sécurité.

Utilisez des filtres antispam. Optez pour un fournisseur de messagerie proposant le filtrage des courriers indésirables. Choisissez un antivirus et une solution de sécurité Internet dotés de fonctionnalités Anti-Spam avancées.

Le phishing et l’importance des logiciels de sécurité Internet

L'une des manières les plus simples de vous protéger contre les tentatives de phishing consiste à installer et utiliser un logiciel de sécurité Internet adapté sur votre ordinateur. Un logiciel de sécurité Internet est vital à n'importe quel utilisateur, car il offre plusieurs couches de protection sous la forme d'une plateforme simple à gérer.

Pour une protection optimale, votre solution de sécurité doit comprendre les éléments suivants :

Un logiciel anti-spam est conçu pour protéger votre compte de messagerie contre le phishing et les courriers indésirables. Outre le fait qu’il s’appuie sur des listes de refus prédéfinies créées par des chercheurs en sécurité, un logiciel anti-spam intègre une intelligence grâce à laquelle il « apprend » au fil du temps quels éléments sont indésirables et quels éléments ne le sont pas. Ainsi, bien que vous deviez continuer à faire preuve de vigilance, vous ressentirez une certaine sérénité à savoir que le logiciel filtre également les problèmes potentiels. Utilisez une protection anti-phishing et un logiciel anti-spam pour vous protéger des messages malveillants sur votre ordinateur.

Un logiciel anti-malware est inclus afin d’empêcher d’autres types de menaces. Semblable au logiciel anti-spam, le logiciel anti-programmes malveillants est programmé par des chercheurs en sécurité pour déceler les plus furtifs des programmes malveillants. Grâce à des mises à jour permanentes du fournisseur, le logiciel devient de plus en plus intelligent et à même de traiter les menaces les plus récentes. L’utilisation d’une solution anti-malware vous protège des virus, des chevaux de Troie, des vers, etc.

En conjuguant pare-feu, protection anti-spam et protection anti-malware dans un seul et même produit, la solution vous permet de réaliser des sauvegardes supplémentaires et vous évite ainsi de compromettre votre système si vous cliquez accidentellement sur un lien dangereux. Ces outils sont essentiels et devraient être installés sur tous vos ordinateurs, car ils viennent compléter votre bon sens.

Dans un contexte où la technologie évolue sans cesse, vous pouvez protéger vos appareils contre le phishing et les autres menaces des programmes malveillants en utilisant une solution de sécurité développée par un fournisseur de sécurité réputé.

La gestion des mots de passe en toute simplicité

Outre l’utilisation d’un logiciel de protection antivirus sur votre ordinateur, il est essentiel de recourir à un gestionnaire de mots de passe pour la gestion de vos identifiants en ligne.

Aujourd’hui, il est essentiel d’avoir des mots de passe différents pour tous les sites Internet. En cas de violation de données, les pirates informatiques essaieront d’utiliser les identifiants qu’ils ont découverts sur Internet.

L'une des fonctionnalités les plus intéressantes des gestionnaires de mots de passe est qu'ils remplissent généralement les formulaires de connexion de manière automatique, minimisant ainsi les clics. En outre, de nombreux gestionnaires de mots de passe incluent des éditions portables qui peuvent être enregistrées sur une clé USB, vous permettant ainsi d'emporter vos mots de passe où que vous alliez.

Si le phishing peut être parfois un type d’attaque difficile à combattre, vous pouvez largement réduire les risques d’être victime d’une escroquerie en suivant les conseils simples de cet article (et en adoptant des outils adaptés de prévention du phishing).

Si vous êtes à la recherche d’une solution de sécurité Internet complète, essayez Kaspersky Premium.

Articles connexes :