Au cours de l’année 2019, les attaques exécutées par le cheval de Troie Shlayer ont été bloquées par Kaspersky au moins une fois sur un dixième des ordinateurs utilisant les solutions Kaspersky pour Mac. Une fréquence d’attaque qui fait de ce malware la menace la plus répandue pour les utilisateurs de macOS.

Shlayer se propage via un système de diffusion comprenant un réseau de partenaires de la marque Apple, des sites web de divertissement et même Wikipédia…

Bien que macOS soit traditionnellement considéré comme un système beaucoup plus sûr, certains cybercriminels tentent leur chance auprès de ses utilisateurs. D’après les statistiques de Kaspersky, Shlayer – la menace la plus répandue pour macOS en 2019 – en est un bon exemple. Celui-ci est spécialisé dans l’installation d’adwares, des programmes malveillants qui harcèlent les utilisateurs en les bombardant de publicités illicites, en interceptant et collectant les requêtes adressées au navigateur et en modifiant les résultats des recherches afin de viraliser encore plus de messages publicitaires.

La part de Shlayer dans toutes les attaques ciblant les ordinateurs macOS et enregistrées par les produits Kaspersky de janvier à novembre 2019 a avoisiné un tiers d’entre elles (29,28 %), tandis que la quasi-totalité des dix autres premières menaces pour macOS sont des adwares installés par Shlayer : AdWare.OSX.Bnodlero, AdWare.OSX.Geonei, AdWare.OSX.Pirrit et AdWare.OSX.Cimpli.

En outre, depuis la toute première détection de Shlayer, son algorithme d’infection a très peu évolué, alors même que son activité n’a guère faibli, ce qui en fait une menace contre laquelle les utilisateurs ont toujours autant intérêt à se prémunir et pour laquelle des protections simples existent.

Menaces | Part des utilisateurs attaqués |

HEUR:Trojan-Downloader.OSX.Shlayer.a | 29.28% |

not-a-virus:HEUR:AdWare.OSX.Bnodlero.q | 13.46% |

not-a-virus:HEUR:AdWare.OSX.Spc.a | 10.20% |

not-a-virus:HEUR:AdWare.OSX.Pirrit.p | 8.29% |

not-a-virus:HEUR:AdWare.OSX.Pirrit.j | 7.98% |

not-a-virus:AdWare.OSX.Geonei.ap | 7.54% |

not-a-virus:HEUR:AdWare.OSX.Geonei.as | 7.47% |

not-a-virus:HEUR:AdWare.OSX.Bnodlero.t | 6.49% |

not-a-virus:HEUR:AdWare.OSX.Pirrit.o | 6.32% |

not-a-virus:HEUR:AdWare.OSX.Bnodlero.x | 6.19% |

Répartition des dix premières menaces pour macOS entre les utilisateurs attaqués et équipés de produits Kaspersky pour ce système, de janvier à novembre 2019

Le processus d’infection se déroule souvent en deux phases : d’abord l’utilisateur télécharge et installe Shlayer involontairement, puis ce dernier implante un certain type d’adwares. Pour installer Shlayer, ses auteurs ont mis en place un système de diffusion empruntant un certain nombre de canaux, afin d’amener les utilisateurs à télécharger le malware à leur insu.

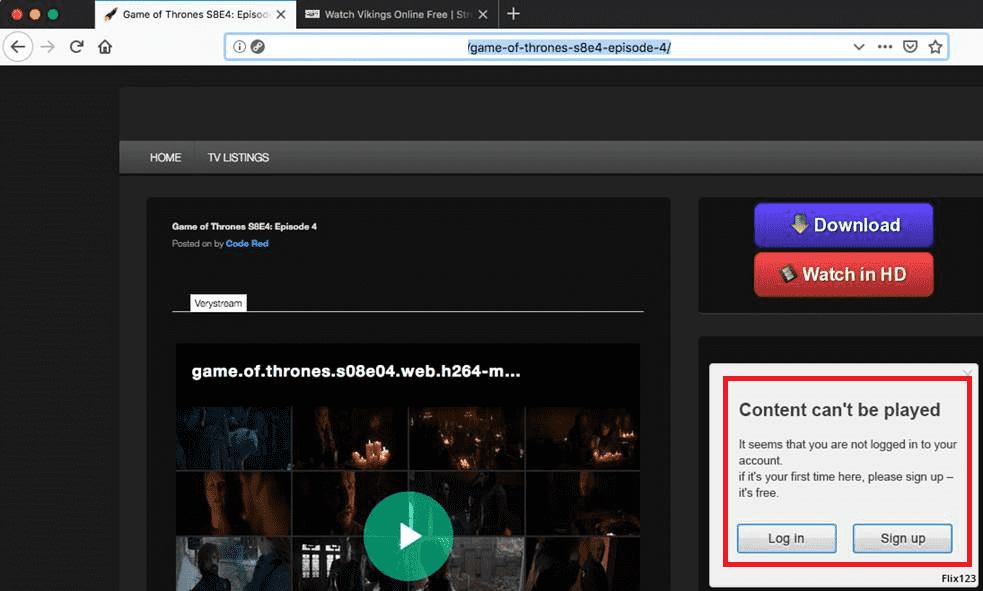

Shlayer est proposé comme moyen de monétiser des sites web au travers d’un certain nombre de programmes de partenariat, relativement bien rémunérés (rétribué à chaque installation du malware chez des utilisateurs américains) et de plus d’un millier de « sites partenaires ». Le stratagème est le suivant : un utilisateur recherche un épisode de série télé ou un match de football (en streaming) et des pages publicitaires s’affichent pour le rediriger vers de fausses pages de mise à jour de Flash Player. C’est à ce stade que la victime est susceptible de télécharger le malware. Pour chaque installation réussie, le partenaire qui a diffusé les liens malveillants est rétribué par une commission unitaire.

Exemple de fenêtre affichée par Shlayer

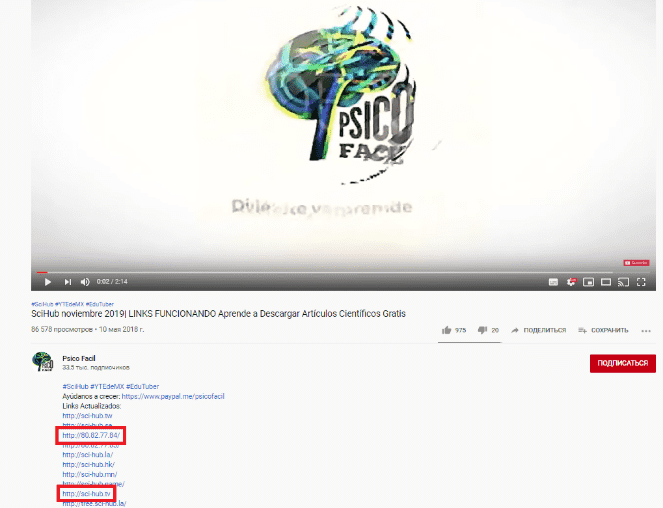

D’autres techniques amènent l’utilisateur sur une fausse page de mise à jour Adobe Flash, qui elle-même le renvoie vers diverses plateformes de services en ligne à large audience et affichant un traffic de plusieurs millions d’internautes. A titre d’exemple, citons YouTube, où les liens vers le site web malveillant sont intégrés dans des descriptions de vidéos, ou encore Wikipedia, où les liens sont dissimulés dans les références des articles. Les utilisateurs cliquant sur ces liens sont redirigés vers les pages de téléchargement de Shlayer. Les chercheurs de Kaspersky ont ainsi découvert 700 domaines présentant du contenu malveillant, vers lesquels pointaient des liens placés sur divers sites web légitimes.

Vidéo YouTube et page Wikipedia comportant chacune des liens malveillants dans la description ou dans une référence

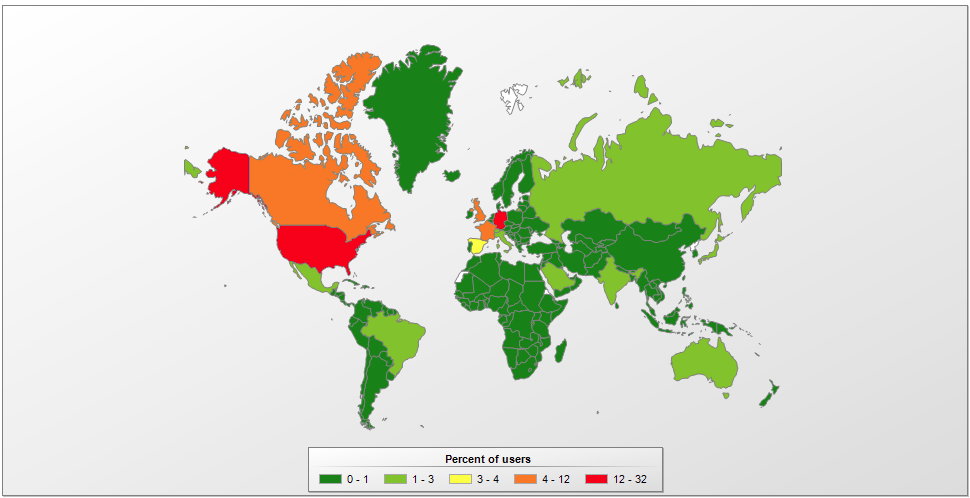

La quasi-totalité des sites web renvoyant vers un faux Flash Player comportaient du contenu en anglais. Cela concerne les principaux pays où des utilisateurs ont été touchés par la menace, à savoir les Etats-Unis (31 %), l’Allemagne (14 %), la France (10 %) et le Royaume-Uni (10 %).

Répartition géographique des victimes de Shlayer, de février 2018 à octobre 2019

« La plateforme macOS constitue une source de revenus potentielle pour les cybercriminels, qui cherchent constamment de nouveaux moyens de tromper les utilisateurs et emploient sans hésiter les techniques d’ingénierie sociale pour propager leurs malwares. Ce cas démontre que de telles menaces peuvent exister même sur des sites légitimes. Heureusement pour les utilisateurs de macOS, les menaces les plus répandues qui ciblent ce système se sont limitées à la diffusion de publicités illicites, plutôt qu’à des objectifs plus sensibles, par exemple le vol de données financières. Faire le choix d’une solution de sécurité web efficace peut protéger les utilisateurs contre les menaces de ce type, et rendre l’exploration du Web plus sûre et plus agréable dans la durée », commente Anton Ivanov, analyste en sécurité chez Kaspersky.

Les solutions Kaspersky détectent Shlayer et ses objets malveillants avec les verdicts suivants :

- HEUR:Trojan-Downloader.OSX.Shlayer.*

- not-a-virus:HEUR:AdWare.OSX.Cimpli.*

- not-a-virus:AdWare.Script.SearchExt.*

- not-a-virus:AdWare.Python.CimpliAds.*

- not-a-virus:HEUR:AdWare.Script.MacGenerator.gen

Les pages, objets et liens malveillants pour cette famille de chevaux de Troie, ainsi que des détails supplémentaires sur les découvertes, figurent sur Securelist.com.

Pour réduire le risque d’infection par des chevaux de Troie tels que Shlayer, Kaspersky recommande les précautions suivantes :

- Installez des programmes et mises à jour exclusivement à partir de sources dignes de confiance.

- Renseignez-vous en détail sur tout site de divertissement que vous comptez visiter : recherchez sa réputation sur Internet ainsi que les avis voire les historiques d’attaques à son sujet.

- Utilisez une solution de sécurité fiable telle que Kaspersky Security Cloud, qui offre une protection avancée sur Mac, tout comme sur les PC et les mobiles.