En 2023, selon le rapport Incident Response 2023 de Kaspersky, plus de ⅕ des cyberattaques ont duré plus d’un mois avec pour cause principale l’attaque des relations de confiance. Le rapport met en lumière les résultats de l’enquête menée par Kaspersky tout au long de l’année. Les données ont été collectées lors de missions d’assistance auprès d’entreprises nécessitant une aide de réponse aux incidents ou lors de l’accueil d’événements d’experts pour les équipes internes en charge de la réponse aux incidents.

Le rapport indique que les attaques persistantes ayant une durée de plus d’un mois constituaient 21.85% de la totalité des attaques, augmentant de 5.55% par rapport à 2022. Une tendance observée lors de ces attaques est l’utilisation à des fins malveillantes des relations de confiance. Si des failles exploitant ces relations de confiance avaient déjà eu lieu par le passé, leur fréquence a en revanche augmenté en 2023, constituant 6.78% des attaques.

Comme cette méthode permet aux auteurs des attaques d’infiltrer plusieurs victimes à la fois par l’intermédiaire d’une seule organisation compromise, les équipes en charge de l’enquête font face à d’autres défis. En premier lieu, les entreprises ciblées par l’attaque ne reconnaissent pas nécessairement l’importance d’une investigation et peuvent éprouver des réticences à coopérer.

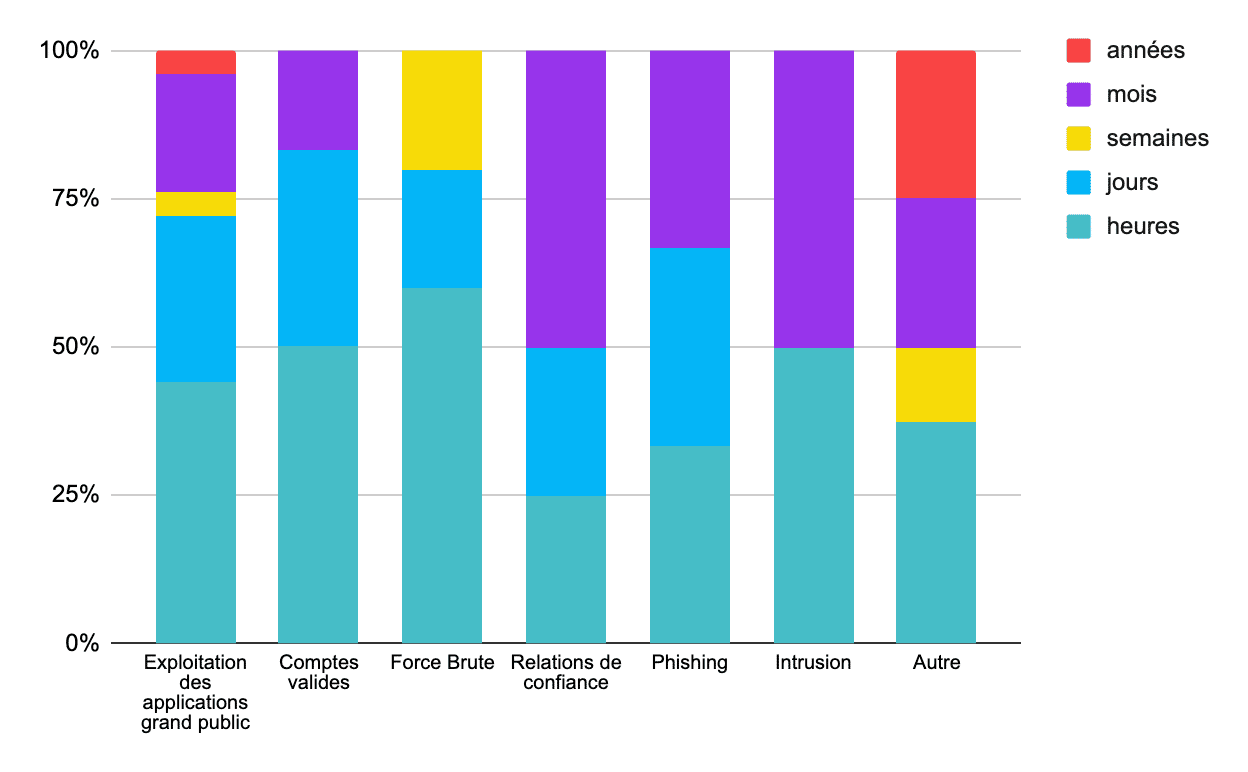

De plus, les attaques exploitant les relations de confiance exigent souvent plus de temps pour passer de la phase d’intrusion à la phase finale d’incursion. Par conséquent, 50% de ces attaques ont duré plus d’un mois. Une proportion similaire des attaques d'une durée de plus d’un mois ont été causées par du phishing ou via une infiltration.

“Les menaces de cybersécurité sont en constante évolution, nos derniers résultats soulignent le rôle de la confiance dans les cyberattaques. En 2023 et pour la première fois au cours des dernières années, une des trois causes principales de ces attaques était l’exploitation des relations de confiance. La moitié de ces incidents ont été découverts à la suite de l’identification d’une fuite de données. En exploitant ces relations de confiance, les auteurs des menaces peuvent prolonger les attaques et infiltrer des réseaux sur le long terme créant de réels risques pour les organismes. Il est impératif pour les entreprises de rester vigilantes et de prioriser des mesures de sécurité visant à se protéger de ces attaques sophistiquées.” déclare Konstantin Sapronov, Head of Global Emergency Response Team chez Kaspersky.

Pour éviter les risques mis en avant par ce rapport, Kaspersky recommande :

● D’adopter une culture de prévention sur la sécurité auprès des employés.

● Restreindre l’accès du public au réseau d'administration.

● Mettre en place une politique de tolérance zéro pour la gestion des correctifs ou implémenter des mesures compensatoires pour les applications destinées au public.

● Enregistrer les données sensibles pour minimiser les dégâts.

● Instaurer une politique de mots de passe forts et d’authentification à plusieurs facteurs.

● Pour améliorer la protection de son entreprise contre les attaques avancées et les détecter à des stages précoces, adopter des services de gestion de la sécurité tels que Kaspersky Managed Detection and Response (MDR).

● En cas d’activités suspectes pouvant mener à des failles ou à des incidents ayant déjà eu lieu, demander de l’aide de la part des experts de la cybersécurité proposant ces services tels que Kaspersky Incident Response.

Pour en savoir plus, retrouvez le rapport Incident Response 2023 sur SecureList.