FinSpy : l’outil d’espionnage par excellence

Le logiciel espion FinSpy s’en prend aux utilisateurs Android, iOS, macOS, Windows et Linux. Voici ce qu’il est capable de faire et comment vous protéger.

19 articles

Le logiciel espion FinSpy s’en prend aux utilisateurs Android, iOS, macOS, Windows et Linux. Voici ce qu’il est capable de faire et comment vous protéger.

Nos experts ont mentionné la porte dérobée Tomiris, qui semble être associée au groupe DarkHalo, lors de la conférence SAS 2021.

Les applications mobiles peuvent vous suivre et vendre les données à des tiers. Que pouvez-vous y faire ?

Les cybercriminels utilisent la stéganographie pour cacher leur code et obtenir des données industrielles.

Les cybercriminels utilisent un cadre malveillant sophistiqué dont certains outils ont été divulgués par Hacking Team.

Les experts de Kaspersky ont trouvé le cheval de Troie PhantomLance pour Android dans Google Play.

Des chercheurs ont trouvé une manière de créer de fausses empreintes digitales pour tromper de nombreux appareils, même si cela demande beaucoup d’efforts.

5 conseils pratiques pour partir en voyage et garantir la sécurité et la confidentialité des in-formations des appareils des personnes légèrement paranoïaques.

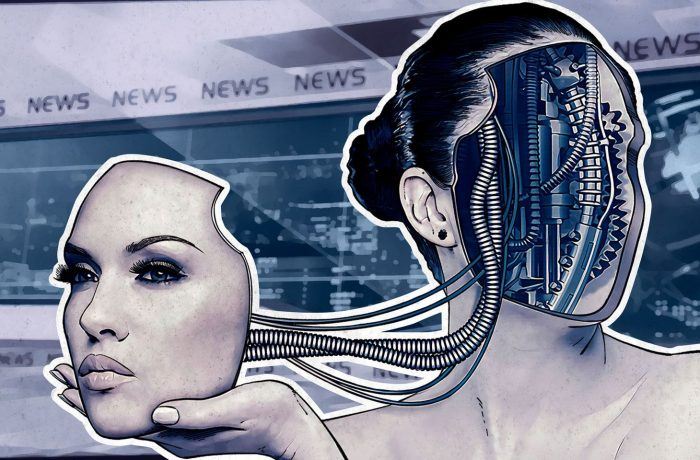

Comment détecter les bots d’infox selon leur comportement et ce que nous pouvons en conclure

Votre navigation par satellite vous a-t-elle déjà situé au mauvais endroit ? Voici l’usurpation GPS.

Les appareils HID infectés par un cheval de Troie, ainsi que les câbles malveillants et la surveillance, sont de sérieuses menaces qui peuvent être utilisées pour mettre en danger les systèmes protégés par air gap.

Une nouvelle attaque APT prend pour cible la mission diplomatique d’un pays asiatique.

Nous vous expliquons comment les criminels utilisent les données collectées sur les appareils des utilisateurs pour tromper les systèmes antifraudes et vider les comptes de leurs victimes.

Le discours prononcé lors de la conférence SAS 2019 se concentre sur le panorama des menaces de Microsoft Office et les technologies qui nous permettent d’attraper les exploits zero-day.

Un groupe de cybercriminels spécialisés dans le cyber-espionnage dont la campagne se limite essentiellement au Moyen-Orient et aux pays d’Asie centrale.

Un chercheur de Kaspersky Lab part à la chasse aux bugs pour des associations caritatives

Samsung lance de plus en plus d’appareils tournant sous le système d’exploitation Tizen. Lors du SAS 2017, nous avons découvert que ce système d’exploitation est extrêmement dangereux.

Lors du SAS 2017, les meilleurs experts en cybersécurité parleront de toutes sortes d’histoires effrayantes sur qui a été piraté, où et comment, et ce sur ce qui doit être fait pour y remédier.

De nombreux dispositifs peuvent être connectés – et ils sont d’ailleurs connectés sans se poser la question de savoir s’ils ont vraiment besoin d’accéder à Internet.