Aujourd’hui, parlons des rats. Il ne s’agit pas ici des rongeurs à longue queue, mais ceux de type numérique : les chevaux de Troie d’accès à distance, ou RAT (Remote Access Trojans). Il s’agit de chevaux de Troie que les pirates informatiques utilisent pour accéder à distance à un appareil. De manière générale, ces RAT peuvent installer et désinstaller des programmes, contrôler le presse-papiers et enregistrer les frappes au clavier.

En mai 2024, une nouvelle sorte de RAT, SambaSpy, est tombée dans notre piège à rats. Pour comprendre comment ce programme malveillant infecte les appareils de ses victimes et ce qu’il fait une fois en place, lisez la suite.

Qu’est-ce que SambaSpy ?

SambaSpy est un cheval de Troie RAT doté de nombreuses fonctionnalités, obfusqué à l’aide de l’outil Zelix KlassMaster, ce qui le rend beaucoup plus difficile à détecter et à analyser. Cependant, notre équipe a relevé le défi et a découvert ce dont ce nouveau RAT est capable :

- Gérer le système de fichiers et les processus

- Télécharger et envoyer des fichiers

- Contrôler la webcam

- Faire des captures d’écran

- Voler des mots de passe

- Charger des plug-ins supplémentaires

- Contrôler le bureau à distance

- Enregistrer les frappes

- Gérer le presse-papiers

Vous êtes impressionné ? Il semble que SambaSpy puisse tout faire – l’outil parfait pour un méchant de James Bond du 21ᵉ siècle. Mais même cette longue liste n’est pas exhaustive : pour en savoir plus sur les capacités de ce RAT, consultez la version complète de notre étude.

La campagne malveillante que nous avons découverte visait exclusivement les victimes en Italie. Vous pourriez être surpris, mais il s’agit en fait d’une bonne nouvelle (pour tout le monde, sauf pour les Italiens). Les acteurs de la menace tentent généralement de ratisser large pour maximiser leurs profits, mais ces pirates se concentrent sur un seul pays. Alors pourquoi est-ce une bonne chose ? Il est probable que les pirates informatiques tâtent le terrain auprès des utilisateurs italiens avant d’étendre leur opération à d’autres pays. Heureusement, nous avons déjà une longueur d’avance, puisque nous connaissons bien le virus SambaSpy et savons comment le contrer. Tout ce que nos utilisateurs à travers le monde doivent faire, c’est s’assurer qu’ils disposent d’une solution de sécurité fiable, et continuer à lire la suite en sachant que nous avons ce qu’il faut.

Comment les pirates informatiques propagent-ils le virus SambaSpy ?

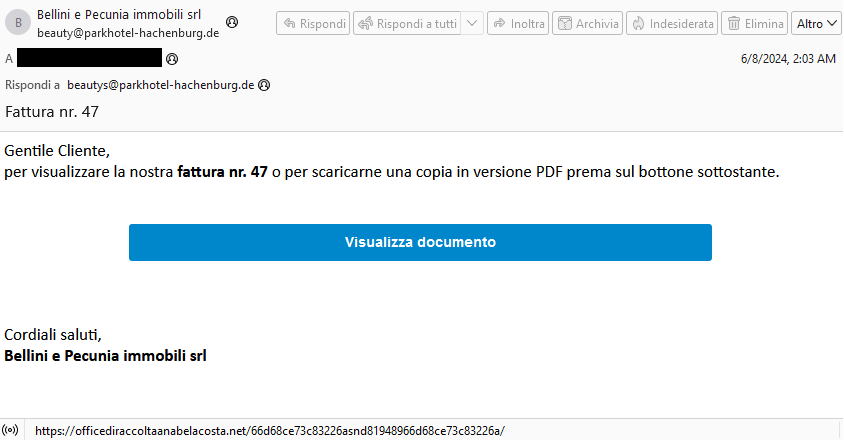

En bref, comme beaucoup d’autres RAT, par email. Les pirates informatiques ont utilisé deux chaînes d’infection principales, toutes deux impliquant des emails de phishing camouflés en communications provenant d’une agence immobilière. L’élément clé de l’email est un appel à l’action visant à vérifier une facture en cliquant sur un lien hypertexte.

À première vue, l’email semble légitime, sauf qu’il est envoyé à partir d’une adresse email allemande, mais rédigé en italien

En cliquant sur le lien, les utilisateurs sont redirigés vers un site malveillant qui vérifie la langue du système et le navigateur utilisé. Si le système d’exploitation de la victime potentielle est paramétré en italien et qu’elle ouvre le lien dans le navigateur Edge, Firefox ou Chrome, elle reçoit un fichier PDF malveillant qui infecte son appareil à l’aide d’un virus compte-gouttes ou d’un téléchargeur. La différence entre les deux est minime : le virus compte-gouttes installe immédiatement le cheval de Troie, tandis que le téléchargeur télécharge d’abord les modules nécessaires à partir des serveurs des pirates informatiques.

Avant de commencer l’opération, le téléchargeur et le virus compte-gouttes vérifient tous deux que le système ne tourne pas au sein d’une machine virtuelle et, surtout, que la langue du système d’exploitation est réglée sur l’italien. Si les deux conditions sont remplies, l’appareil est infecté.

Les utilisateurs qui ne répondent pas à ces critères sont redirigés vers le site Internet de FattureInCloud, une solution italienne basée sur le cloud pour le stockage et la gestion des factures numériques. Ce camouflage astucieux permet aux pirates informatiques de cibler uniquement un public bien particulier – tous les autres sont redirigés vers un site légitime.

Qui se cache derrière SambaSpy ?

Il reste à déterminer quel groupe est à l’origine de cette diffusion élaborée de SambaSpy. Cependant, des preuves indirectes nous ont permis d’établir que les auteurs de l’attaque parlaient le portugais brésilien. Nous savons également qu’ils étendent déjà leurs opérations à l’Espagne et au Brésil, comme en témoignent les domaines malveillants utilisés par le même groupe dans d’autres campagnes détectées. D’ailleurs, ces campagnes n’incluent plus le contrôle linguistique.

Comment se protéger de SambaSpy ?

Le principal élément à retenir de cette histoire est la méthode d’infection, qui suggère que n’importe qui, n’importe où, parlant n’importe quelle langue, pourrait être la cible de la prochaine campagne. Pour les pirates informatiques, la personne qu’ils touchent n’a pas vraiment d’importance, pas plus que les détails de l’appât de phishing. Aujourd’hui, il peut s’agir d’une facture d’une agence immobilière, demain, d’un avis d’imposition, et le surlendemain, de billets d’avion ou de bons de voyage.

Voici quelques conseils et recommandations pour vous aider à vous protéger du virus SambaSpy :

- Installez Kaspersky Premium avant que votre appareil ne présente des signes d’infection. Notre solution détecte et neutralise de manière fiable le virus SambaSpy ainsi que d’autres programmes malveillants.

- Méfiez-vous toujours des emails de phishing. Avant de cliquer sur un lien figurant dans votre boîte de réception, prenez le temps de faire le point : « Est-ce qu’il pourrait s’agir d’une escroquerie ? ».

RAT

RAT

Conseils

Conseils