Chez Kaspersky Daily, nous invitons toujours les lecteurs de notre blog à être très prudents lorsqu’ils téléchargent du contenu sur leurs appareils. Après tout, même Google Play n’est pas à l’abri des programmes malveillants, sans parler des sources non officielles proposant des mods et des applications piratées. Tant que le monde numérique fonctionnera, les chevaux de Troie continueront à se frayer un chemin sur les appareils qui ne disposent pas d’une protection fiable.

Aujourd’hui, nous découvrons comment 11 millions d’utilisateurs d’Android dans le monde ont pu tomber dans le piège du cheval de Troie Necro. Lisez la suite pour en savoir plus sur les applications concernées et sur les mesures à prendre pour vous protéger.

Qu’est-ce que Necro ?

Nos lecteurs habitués se souviendront peut-être d’avoir lu un article sur Necro lorsque nous l’avons présenté pour la première fois en 2019. À l’époque, nos experts avaient découvert un cheval de Troie dans CamScanner, une application de reconnaissance de texte, qui avait comptabilisé plus de 100 millions de téléchargements sur Google Play. Aujourd’hui, les » nécromanciens » ont injecté du sang neuf dans l’ancien cheval de Troie : nous avons trouvé une version aux fonctionnalités élargies à la fois dans des applications populaires sur Google Play et dans divers mods d’applications sur des sites non officiels. Il est fort probable que les développeurs de ces applications aient utilisé un outil d’intégration publicitaire non vérifié par le biais duquel Necro s’est infiltré dans le code.

Aujourd’hui, Necro est un chargeur brouillé de manière à ne pas être détecté (ce qui ne nous a pas empêchés de le trouver). Il télécharge la charge utile malveillante de manière non moins astucieuse en utilisant la stéganographie pour dissimuler son code dans une image à première vue inoffensive.

De plus, les modules malveillants téléchargés sont capables de charger et d’exécuter n’importe quel fichier DEX (code compilé écrit pour Android), d’installer des applications téléchargées, de pénétrer dans l’appareil de la victime et même, potentiellement, de souscrire des abonnements payants. En outre, ils peuvent afficher et interagir avec des annonces dans des fenêtres invisibles, ainsi qu’ouvrir des liens arbitraires et exécuter n’importe quel code JavaScript.

Pour en savoir plus sur la conception et le fonctionnement de Necro, consultez notre blog Securelist.

Où le programme Necro se cache-t-il ?

Nous avons trouvé des traces du programme malveillant dans une version modifiée de Spotify, dans l’application de retouche photo Wuta Camera, dans Max Browser ainsi que dans des mods pour WhatsApp et des jeux populaires (dont Minecraft).

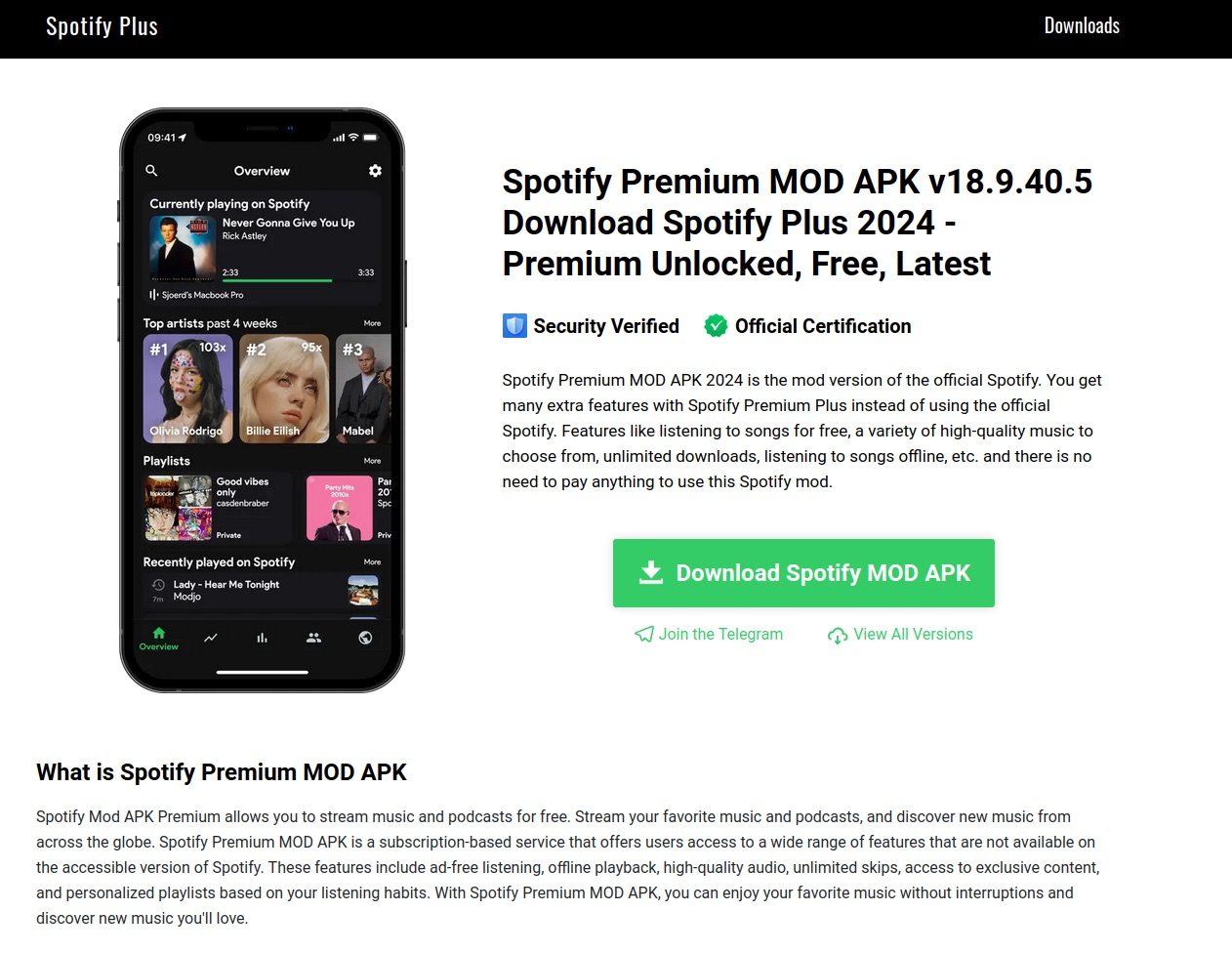

Dans une version modifiée de Spotify

Au tout début de notre enquête, nous avons été interpellés par une modification inhabituelle de l’application Spotify Plus. Les utilisateurs étaient invités à télécharger une nouvelle version de leur application favorite à partir d’une source non officielle, et ce, gratuitement et avec un abonnement débloqué offrant un accès illimité aux services audio, en ligne et hors ligne. Le joli bouton vert Télécharger Spotify MOD APK semble vraiment tentant, n’est-ce pas ? Stop ! C’est un programme malveillant. Peu importe les garanties Sécurité vérifiée et Certification officielle, cette application fait des ravages.

Non merci, je ne téléchargerai pas ce mod, mais je vois qu’il y a d’autres versions disponibles. Inclueraient-elles également Necro ou d’autres chevaux de Troie ?

Lorsque cette application a été lancée, le cheval de Troie envoyait des informations sur l’appareil infecté au serveur C2 des pirates informatiques et obtenait en réponse un lien permettant de télécharger une image PNG. La charge utile malveillante était masquée dans cette image au moyen de la stéganographie.

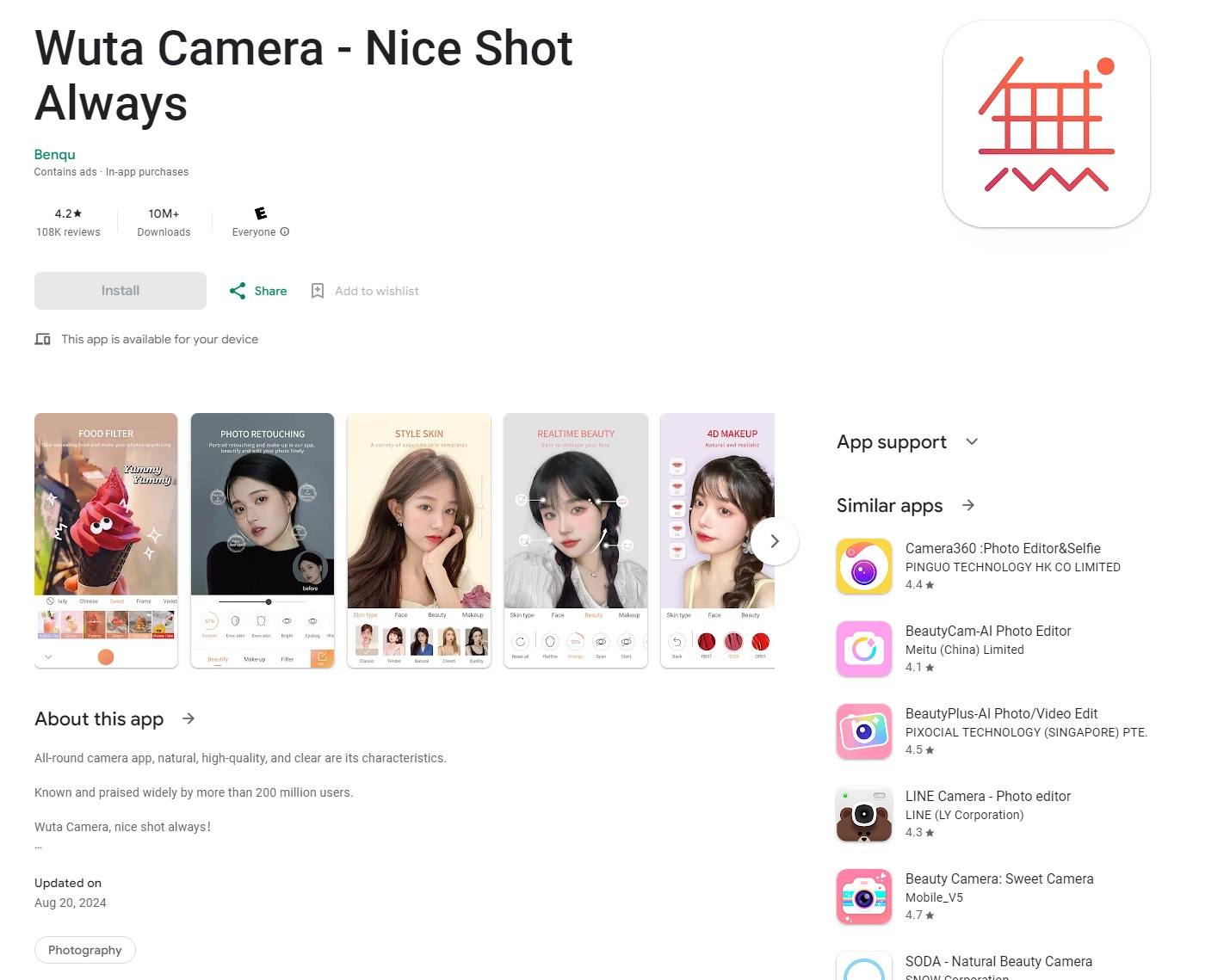

Dans les applications sur Google Play

Alors que la version modifiée de Spotify a été distribuée par des canaux non officiels, l’application Wuta Camera infectée par Necro s’est retrouvée sur Google Play, où l’application a été téléchargée plus de 10 millions de fois. Selon nos données, le chargeur Necro a pénétré la version 6.3.2.148 de Wuta Camera, alors que les versions non contaminées commencent seulement à partir de la version 6.3.7.138. Par conséquent, si votre version est antérieure à celle-ci, vous devez immédiatement mettre à jour l’application.

Le nombre impressionnant de téléchargements et les bonnes évaluations ont permis de masquer un cheval de Troie.

Les utilisateurs de Max Browser sont beaucoup moins nombreux, puisqu’ils ne sont qu’un million. Necro a infiltré le code de l’application dans la version 1.2.0. L’application a été retirée de Google Play à la suite de notre avertissement, mais elle est toujours disponible sur des ressources tierces. Bien entendu, ces ressources sont encore moins fiables, car des versions du navigateur contenant des chevaux de Troie peuvent encore s’y trouver.

Dans les mods pour WhatsApp, Minecraft et d’autres applications populaires

Les clients de messagerie alternatifs offrent généralement plus de fonctionnalités que leurs cousins officiels. Toutefois, vous devez vous méfier de tous les mods, qu’ils figurent sur Google Play ou sur des sites tiers, car ils sont souvent accompagnés de chevaux de Troie.

Par exemple, nous avons trouvé des mods pour WhatsApp contenant le chargeur Necro et distribués par des sources non officielles, ainsi que des mods pour Minecraft, Stumble Guys, Car Parking Multiplayer et Melon Sandbox. Et cette liste n’est certainement pas le fruit du hasard : les pirates informatiques ciblent toujours les jeux et applications les plus populaires.

Comment se prémunir contre Necro ?

Tout d’abord, il est fortement déconseillé de télécharger des applications à partir de sources non officielles, car le risque d’infection de l’appareil est extrêmement élevé. Ensuite, il convient également de faire preuve de prudence à l’égard des applications disponibles sur Google Play et sur d’autres plateformes officielles. Même une application populaire comme Wuta Camera, qui compte 10 millions de téléchargements, s’est révélée impuissante face à Necro.

- Assurez-vous de protéger vos appareils pour ne pas être pris au dépourvu par un cheval de Troie. Kaspersky pour Android détecte Necro et d’autres programmes malveillants similaires.

- Avant de télécharger une application, vérifiez-en la page dans la boutique en ligne. Nous vous recommandons tout particulièrement d’examiner les avis les moins bien notés, car ils vous avertissent généralement des pièges potentiels. Les commentaires élogieux peuvent être faux, et il est facile de faire gonfler une note globalement élevée.

- Ne cherchez pas de mods ni de versions piratées. Ces applications sont presque toujours truffées de chevaux de Troie de toutes sortes : des plus inoffensifs aux logiciels espions mobiles comme CanesSpy.

android

android

Conseils

Conseils