De nos jours, les agences gouvernementales et les détectives privés ne sont pas les seuls à pouvoir vous espionner. Il est devenu tellement facile et bon marché de suivre quelqu’un que les conjoints jaloux, les voleurs de voitures et même les employeurs trop méfiants s’y mettent. Ils n’ont pas besoin de surveiller discrètement, de se cacher dans les magasins, ni même de s’approcher de leur cible. Un smartphone et une balise de localisation Bluetooth, comme un Apple AirTag, un Samsung Smart Tag ou un Chipolo, feront parfaitement l’affaire. Selon l’une des plaintes déposées contre Apple, cette méthode d’espionnage est utilisée pour toute une série de délits, allant du suivi d’ex-partenaires à la planification de meurtres.

Heureusement pour nous tous, il existe une protection ! Dans le cadre de la campagne de lutte contre le harcèlement de Kaspersky, nous vous expliquons comment vous pourriez être suivi à la trace et ce que vous pouvez faire pour y remédier.

Suivi en ligne et hors ligne

La surveillance d’une victime s’effectue généralement de deux façons.

Première méthode : purement logicielle. Une application commerciale de suivi est installée sur le smartphone de la victime. Nous appelons cette catégorie d’applications stalkerware ou spouseware. Ces applications sont souvent commercialisées en tant qu' »applications de contrôle parental », mais à la différence des contrôles parentaux classiques, l’activité de l’application reste cachée après son installation. Généralement, l’application est totalement invisible sur l’appareil, bien qu’elle se déguise parfois en un outil inoffensif, tel qu’une application de messagerie, de jeu ou de galerie de photos. Les applications de suivi peuvent transmettre à plusieurs reprises la géolocalisation de la victime à un serveur, envoyer des messages et d’autres données confidentielles de l’appareil à un pirate informatique, et même activer le microphone pour enregistrer des données audio.

Le principal inconvénient du stalkerware pour le cybercriminel est la difficulté d’installation. En effet, il faut pouvoir accéder au smartphone déverrouillé de la victime pendant un certain temps. C’est pourquoi, dans de nombreux cas, surtout lorsqu’il s’agit d’un ex-partenaire ou d’un voleur de voiture, les auteurs adoptent l’autre méthode.

Deuxième méthode : une balise sans fil. Un appareil de localisation est placé sur la victime. Dans une voiture, il peut être dissimulé dans un endroit peu visible, comme derrière la plaque d’immatriculation ; pour une personne, le traceur peut être glissé dans un sac ou parmi d’autres objets personnels.

À l’origine, les traceurs Bluetooth, de petits appareils de la taille d’une pièce de monnaie, ont été inventés pour permettre de localiser des objets perdus comme des clés, des portefeuilles ou des bagages. Cependant, s’ils sont installés sur une cible, leurs mouvements peuvent être suivis quasiment en temps réel à l’aide d’une application spéciale. À noter que de nombreux écouteurs Bluetooth actuels sont également dotés d’une fonctionnalité de localisation intégrée qui les rend plus faciles à trouver, et qui peut également être utilisée à des fins de surveillance. Par conséquent, si vous trouvez par hasard une paire d’écouteurs dernier cri, ne pensez pas que c’est votre jour de chance : ils peuvent avoir été délibérément installés pour suivre vos mouvements, même après que vous les ayez associés à votre propre smartphone.

La technologie de suivi fonctionne même si la balise se trouve bien au-delà de la portée Bluetooth du smartphone du harceleur : d’autres smartphones aident à localiser l’objet « égaré ». La plupart des derniers appareils Android et iOS signalent l’emplacement des balises visibles à proximité aux serveurs centraux de Google ou d’Apple. Ainsi, ces géants de la technologie sont en mesure de localiser n’importe quelle balise si un smartphone moderne équipé de la technologie Bluetooth et disposant d’un accès Internet se trouve à proximité.

La balise la plus populaire reste l’Apple AirTag, et Apple s’est donné beaucoup de mal depuis le lancement du premier produit pour protéger les utilisateurs contre toute utilisation malveillante du traceur. Les derniers AirTags diffusent un signal sonore pour attirer l’attention s’ils restent trop longtemps éloignés du smartphone de leur propriétaire. Cependant, les pirates informatiques peuvent facilement contourner cette protection en endommageant le haut-parleur du tracker. Il est même possible d’acheter facilement des traceurs modifiés dont les haut-parleurs sont désactivés.

Comment se protéger de la surveillance ?

Pour vous protéger contre le suivi en ligne et hors ligne, nous vous recommandons d’utiliser Kaspersky pour Android. Cet outil comprend désormais la fonction « Qui m’espionne ? », qui vous permet de détecter rapidement toute forme de surveillance.

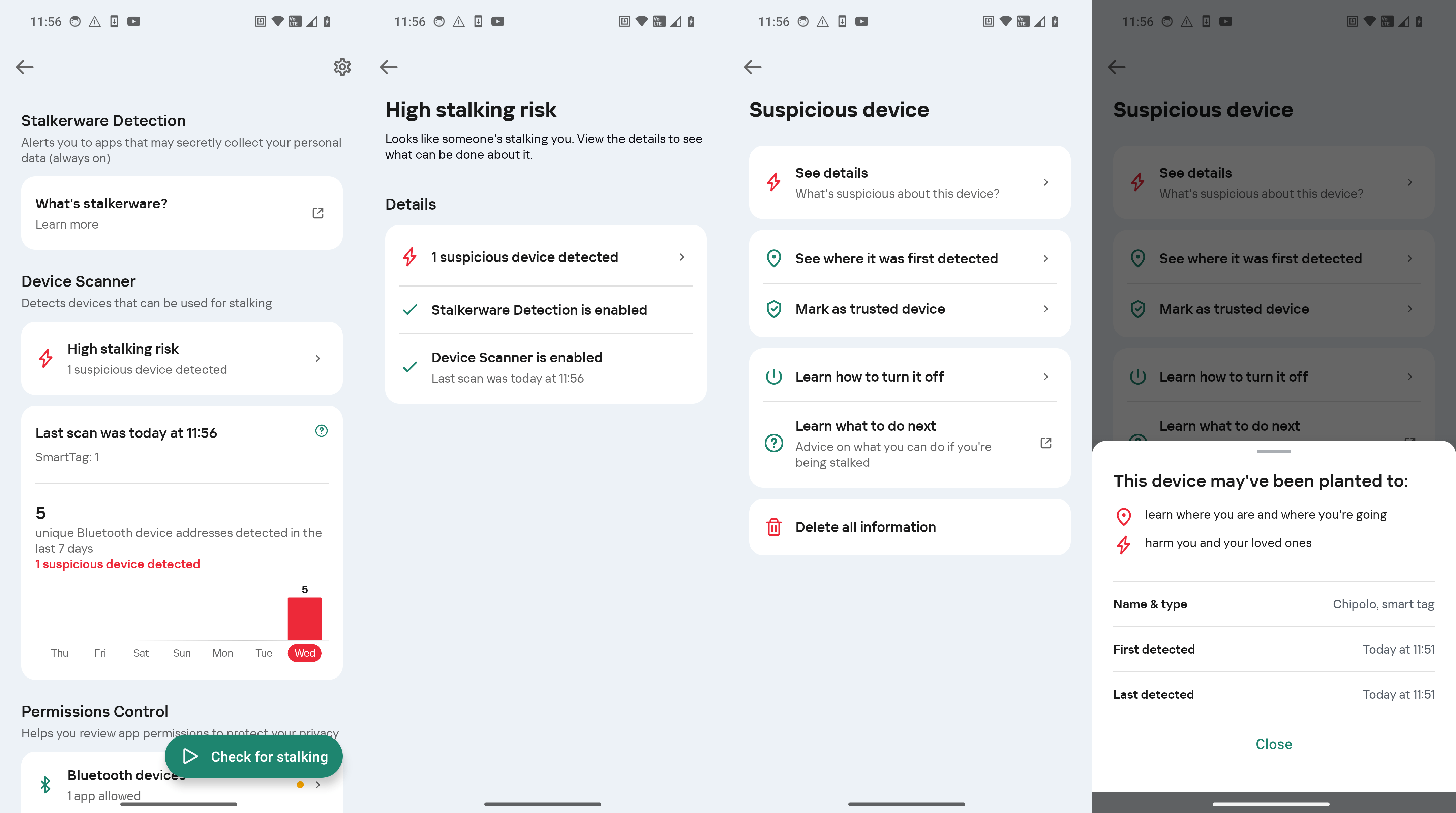

Protection contre les balises de suivi. Heureusement, de par leur nature même, les traceurs ne peuvent jamais être totalement invisibles, car ils signalent constamment leur présence via Bluetooth. Un smartphone équipé d’une protection fiable peut avertir l’utilisateur si un appareil Bluetooth non enregistré est fréquemment détecté à proximité ou à différents endroits. Si un tel accessoire se déplace avec vous ou reste trop longtemps à proximité, Kaspersky pour Android vous en informera.

Dès la découverte d’un traceur, il est essentiel de l’examiner de près. Parfois, la situation est anodine, comme lorsqu’un membre de la famille avec lequel vous passez beaucoup de temps a accroché un traceur à ses clés. Il arrive que des traceurs soient installés sur des véhicules de location ou des ordinateurs portables (bien que les sociétés de location soient tenues d’en informer les utilisateurs et de l’indiquer dans le contrat).

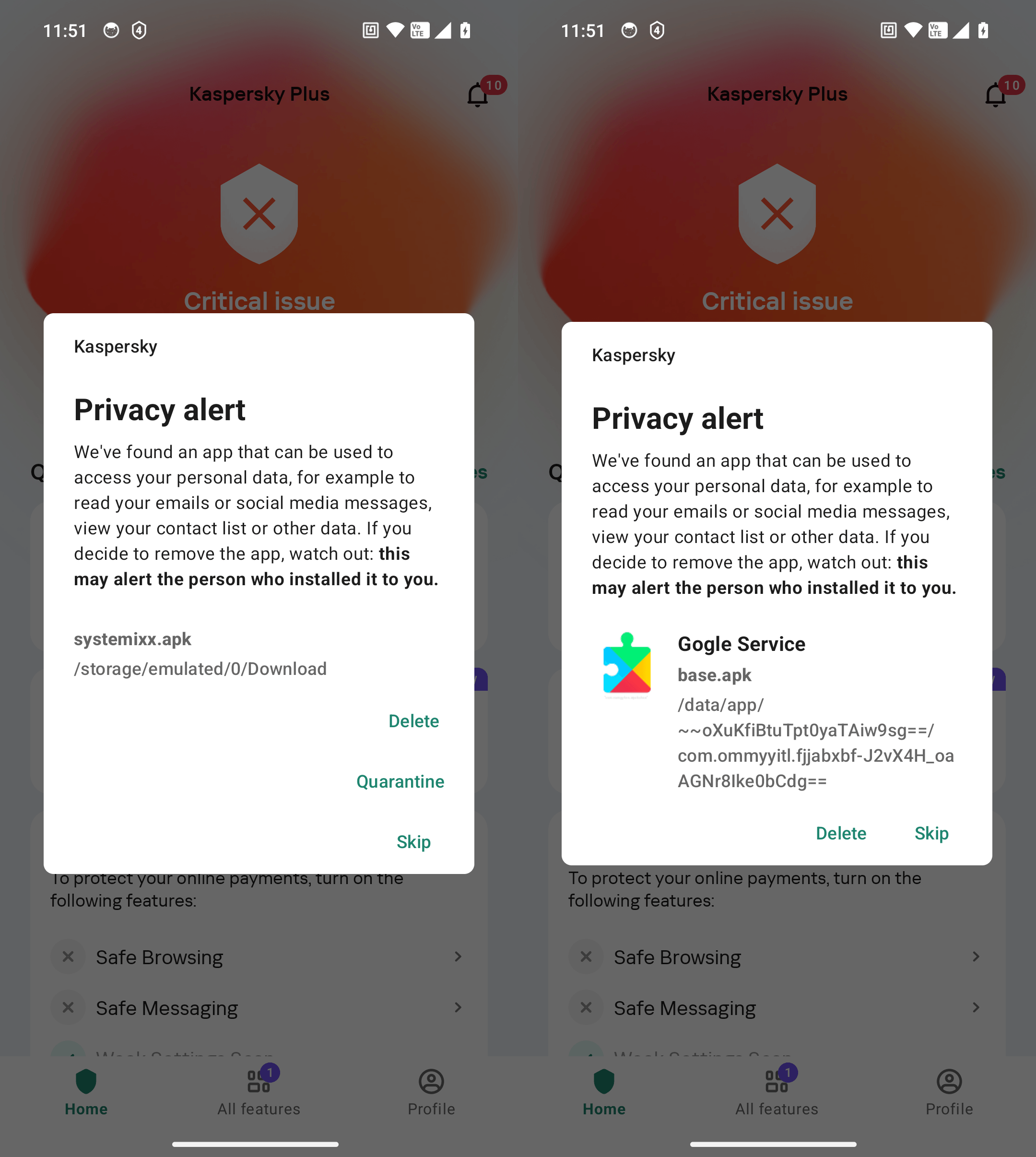

Protection contre les stalkerwares. Kaspersky Premium détecte les stalkerwares connus. Au fait, saviez-vous que les produits Kaspersky ont remporté un test dans le domaine de la détection des stalkerwares ? Si de telles applications (ou même leurs fichiers d’installation, qu’ils aient été téléchargés par vous ou par quelqu’un d’autre) se retrouvent sur votre appareil, Kaspersky pour Android vous en avertira immédiatement.

Kaspersky for Android détecte les applications de stalkerware installées (à droite) et leurs fichiers d’installation (à gauche).

Même les utilisateurs de la version gratuite de Kaspersky pour Android peuvent vérifier la présence de stalkerwares. La seule différence dans ce cas entre Kaspersky Premium et la version gratuite est que dans Kaspersky Premium, l’analyse se fait automatiquement et en continu. Dans la version gratuite de Kaspersky pour Android, chaque analyse doit être lancée manuellement.

Les balises douteuses qui se trouvent fréquemment à proximité sont répertoriées et étiquetées dans la section Analyse de l’appareil.

Kaspersky for Android vous avertit de la présence de traceurs espions et vous donne des conseils sur les mesures à prendre

Par ailleurs, la fonction de contrôle des autorisations vérifie régulièrement l’accès des applications à l’appareil photo, au microphone, à la localisation et au Bluetooth, ce qui vous permet de détecter rapidement les nouvelles applications suspectes.

Précautions supplémentaires Il est recommandé à tous les utilisateurs de prendre plusieurs mesures générales de sécurité et de cyberhygiène, qui peuvent compliquer la tâche de quiconque souhaiterait vous suivre à la trace :

- Ne laissez jamais d’objets personnels sans surveillance. Cette mesure s’applique en particulier aux appareils numériques qui sont sous tension.

- Configurez l’authentification biométrique sur votre smartphone.

- Réglez la durée de l’écran de verrouillage automatique sur 30 secondes maximum.

- Mettez en place un système biométrique ou un mot de passe fort pour vous connecter à votre ordinateur portable, et verrouillez toujours l’écran si vous quittez votre bureau.

- Définissez un mot de passe indispensable pour installer des applications à partir de la boutique d’applications (vous pouvez le faire à la fois sur iOS et Android).

- Désactivez l’installation d’applications provenant de sources inconnues sous Android.

- Mettez à jour toutes vos applications au moins une fois par mois et supprimez celles que vous n’utilisez plus.

- Ne communiquez jamais vos mots de passe à qui que ce soit. Si vous les avez déjà partagés avec quelqu’un ou si vous pensez qu’ils ont pu être interceptés, vus ou devinés, modifiez-les immédiatement.

- Évitez de vous connecter à des comptes personnels sur des appareils partagés à la maison ou au travail, et encore moins dans des bibliothèques, des hôtels ou des cafés. Si vous devez absolument vous connecter, veillez à vous déconnecter par la suite.

- Utilisez un gestionnaire de mots de passe, créez un mot de passe unique pour chaque compte et activez l’authentification à deux facteurs.

- Faites attention à ce que vous partagez sur les réseaux sociaux et dans les messageries – évitez de divulguer des détails qui révèlent votre emplacement, votre routine quotidienne ou votre cercle social.

Pour les personnes plus exposées au risque de suivi (par exemple, un admirateur non désiré, un conjoint mécontent ou un partenaire commercial), voici une liste plus complète de précautions, y compris des mesures de sécurité physique et de protection juridique.

Que faire si vous détectez un cas de surveillance ?

Si vous avez constaté la présence d’une balise ou d’une application de suivi et que vous avez écarté toute explication innocente, examinez les raisons possibles pour lesquelles vous pourriez avoir été mis sous surveillance.

Dans le cas des personnes impliquées dans des violences domestiques ou des conflits graves, la sécurité physique reste la priorité. C’est pourquoi, dans de tels cas, il est important de ne pas révéler que vous avez détecté le dispositif de surveillance, mais plutôt de contacter la police ou des organismes d’aide spécialisés. De même, il est essentiel que le smartphone ou la balise ne se retrouve pas dans un endroit qui en témoignerait (par exemple, un commissariat de police). Vous pouvez soit laisser le smartphone à la maison pendant que vous vous rendez à la police, soit prévoir de rencontrer un groupe de soutien dans un endroit sûr. Pour des conseils plus détaillés sur ces cas délicats, consultez notre guide de sensibilisation à la lutte contre le harcèlement.

Même si le risque de violence est faible, il est préférable de contacter la police. Remettez le traceur espion et laissez les forces de l’ordre créer une copie numérique de votre smartphone afin de récolter des preuves de l’infection (le cas échéant). Vous pouvez ensuite supprimer le stalkerware de votre smartphone.

android

android

Conseils

Conseils